Cyber resilience act

Risiken und Bedrohungen analysieren

Eine detaillierte Risiko- und Bedrohungsanalyse mit der TARA ist die Grundvoraussetzung für die CE-Konformitätserklärung nach dem neuen Cyber Resilience Act.

Wir führen als unabhängiger Entwicklungspartner Threat And Risk Assessments für Produkte mit Embedded Systems durch.

TARA als Grundlage für Embedded Cyber Security

Cyber Security wird bei vielen Embedded-Systemen zu einem zentralen Bestandteil der Produktentwicklung. Kommunikationsschnittstellen, Update-Mechanismen, externe Peripherie oder Cloud-Anbindungen schaffen zusätzliche Angriffsflächen, die bereits in der Architektur eines Geräts berücksichtigt werden müssen. PICKPLACE unterstützt Hersteller dabei, Cybersecurity strukturiert in die Elektronik- und Softwareentwicklung zu integrieren. Ausgangspunkt ist in der Regel ein Threat and Risk Assessment, in dem mögliche Angriffsszenarien systematisch identifiziert und bewertet werden. Diese Analyse bildet die Grundlage dafür, welche technischen Cybersecurity-Maßnahmen in Hardware, Firmware und Systemarchitektur erforderlich sind und wie sie konkret umgesetzt werden.

Schwachstellen-Analyse

Identifikation und Bewertung potenzieller Sicherheitslücken in Software und Hardware.

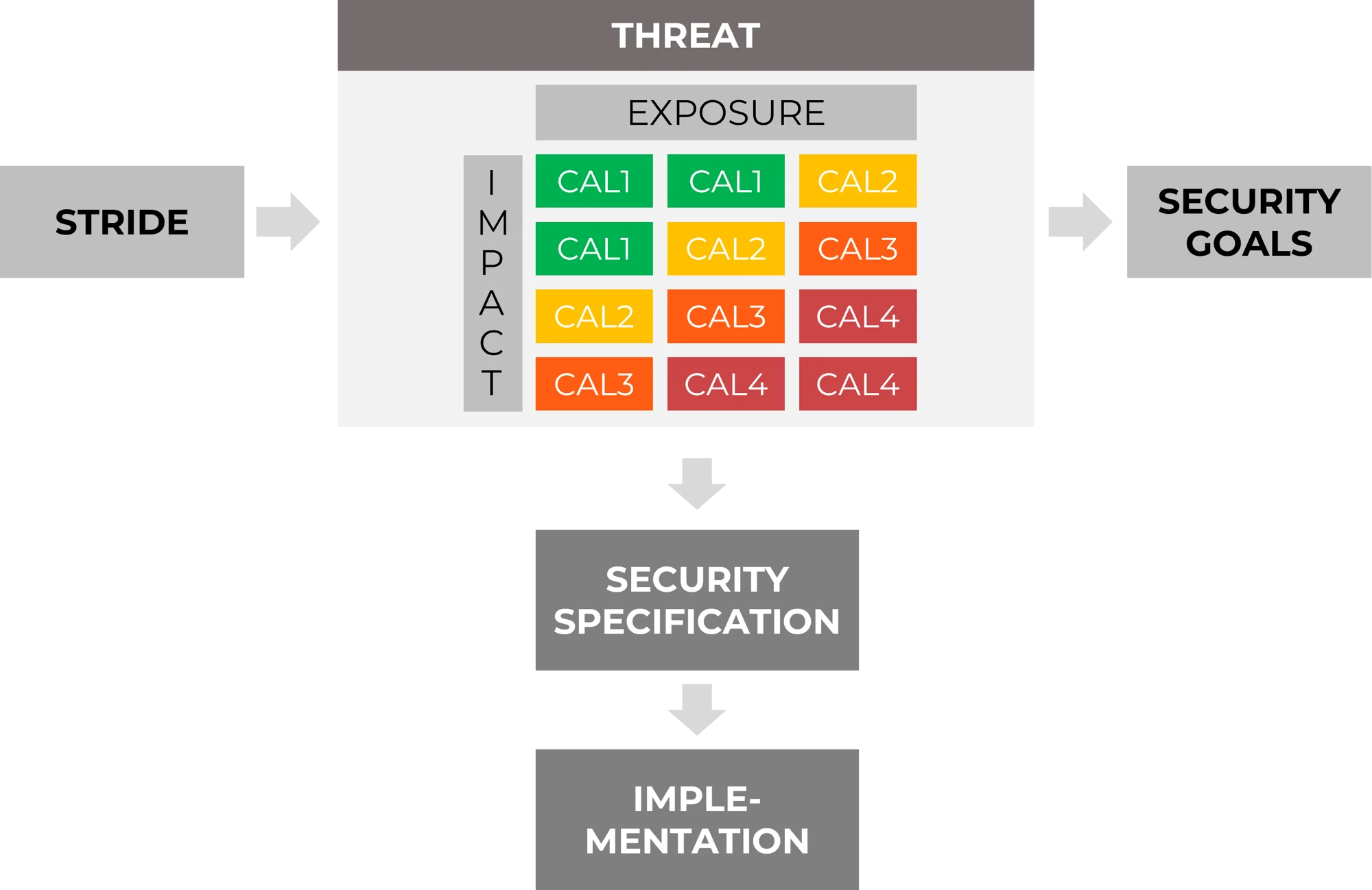

Threat and Risk Assessment

Systematische Analyse möglicher Bedrohungsszenarien und Risikobewertungen, um gezielte Gegenmaßnahmen zu entwickeln.

Authentifizierung und Autorisierung

Verifizierung aller Zugriffe, um sicherzustellen, dass nur berechtigte Nutzer oder Systeme Zugriff haben.

Sichere Updates

Sicherstellung, dass nur autorisierte und überprüfte Software-Updates auf die Geräte gelangen.

Verschlüsselte Kommunikation

Schutz der Datenübertragung durch bewährte Verschlüsselungsverfahren.

Schlüssel-Management

Sicheres Management kryptografischer Schlüssel und Geheimnissen über den gesamten Lebenszyklus eines Produkts.