Im Embedded-Systems-Kontext sind Spoofing und Tampering die gängigsten Arten der Nachrichten-Manipulation. Ausgehend von einem Angreifer, der sich über eine Wartungs- oder Telemetrie-Schnittstelle Zugang zum Gesamtsystem verschafft hat, werden auf einem Bus-Netzwerk kompromittierte Versuche unternommen, den Nachrichtenverkehr zu manipulieren. Damit werden Empfänger dieser Nachrichten in einen unerwünschten Systemzustand gebracht, woraus durchaus für Leib und Leben gefährliche Folgeaktionen verursacht werden können.

Inhalt

Dieser Artikel ist Teil unserer „Cyber Resilience Act Embedded Software“-Artikelserie. Folgende sind bereits erschienen:

Das berühmte Beispiel des FCA Hacks

Einer der bekanntesten Fälle solch einer Intrusion ist der FCA-Fall, bei dem, begleitet von einem Journalisten-Team, zwei US-amerikanische WhiteHats sich Zugang zu einer Telemetrie-Schnittstelle eines Jeeps erlangt haben. Sobald man hinter diese vermeintliche „Firewall“ gerät, ist es ein vermeintliches Kinderspiel Kontrolle über das Fahrzeug zu erlangen. Der Fall wurde in der Automobilbranche äußerst aufmerksam wahrgenommen und lag den Grundstein für eine Reihe an Cyber Security Maßnahmen rund um die ISO/SAE 21434.

Entscheidend ist dabei weniger der initiale Zugang selbst, sondern was danach möglich wurde: Sobald die Angreifer „hinter der Firewall“ im internen Fahrzeugnetz waren, konnten sie über den CAN-Bus gezielt Nachrichten injizieren und damit Funktionen wie Klimaanlage, Lenkung oder Bremsen beeinflussen.

Technisch betrachtet handelte es sich im Kern um Spoofing-Angriffe auf den Fahrzeugbus. Die Steuergeräte im CAN-Netz haben die injizierten Nachrichten als legitim akzeptiert, weil die Identifikation ausschließlich über Message IDs erfolgt und keine Absenderauthentifizierung vorhanden ist. Die Angreifer mussten keine komplexen Exploits mehr einsetzen – es reichte, legitime Kommunikationsmuster korrekt zu imitieren, um Zustände im Fahrzeug gezielt zu manipulieren.

Die eigentliche Schwachstelle lag jedoch vorgelagert: ein nicht ausreichend geschütztes OTA-/Telematik-Gerät, das als Einstiegspunkt diente. Dieses Gerät fungierte als Brücke zwischen externer Kommunikation (Mobilfunk) und internem Fahrzeugnetz. Sobald dieser Knoten kompromittiert war, wurde der ansonsten „geschlossene“ CAN-Bus faktisch zu einem offenen Angriffsraum. Genau hier zeigt sich das strukturelle Problem: Der Bus selbst bietet keine Sicherheitsmechanismen – er setzt implizit voraus, dass alle Teilnehmer vertrauenswürdig sind.

Spoofing

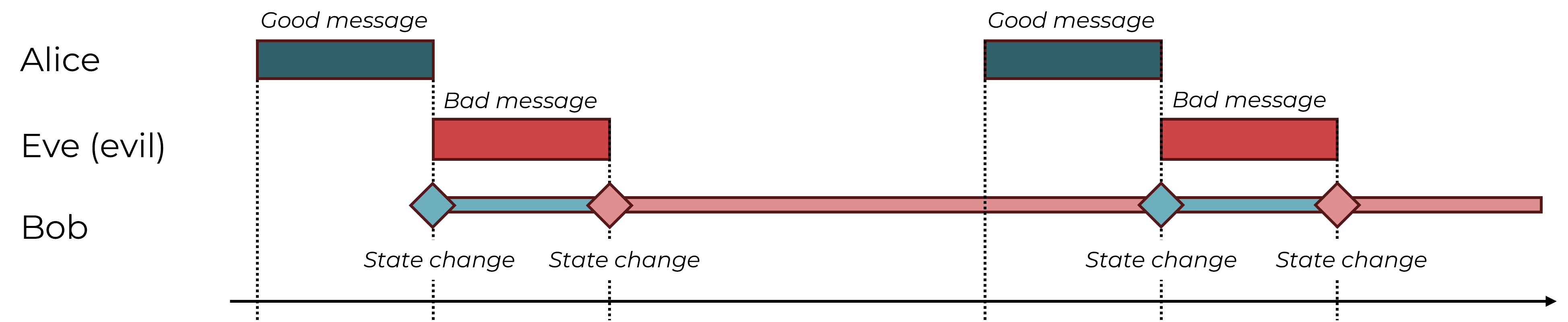

Der einfachste und daher naheliegendste Spoofing-Angriff nutzt eine Schwäche in der Kommunikation zwischen vernetzten Devices aus, wie in der unten stehenden Grafik verdeutlicht. Bei diesem Angriff sendet ein Device zunächst eine legitime Nachricht, die vom Empfänger korrekt verarbeitet wird. Direkt im Anschluss wird jedoch eine manipulierte Nachricht durch einen kompromittierten Bus-Teilnehmer gesendet, die zeitlich nah auf die erste Nachricht folgt. Der Empfänger vertraut grundsätzlich allen Nachrichten dieses Typs, bzw. hat keine besonderen Ausschlusskriterien für Nachrichten-Identität oder Nachrichten-Inhalt.

Die Grafik zeigt, dass der Empfänger auf die erste Nachricht reagiert und seinen Zustand entsprechend ändert. Doch durch die sofort folgende gefälschte Nachricht wird der Zustand des Empfängers erneut geändert – und zwar in einen unerwünschten Zustand. Dadurch befindet sich das empfangende Device praktisch dauerhaft in einem ungewollten Zustand, also zwischen den geplanten Nachrichtenzyklen.

Tampering

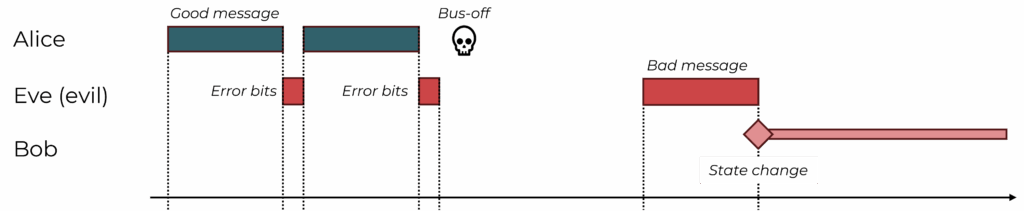

Es gibt eine weitere Angriffsform, das Tampering, welches die Nachrichten direkt im Moment des Sendens bitweise verändert und damit manipuliert. Zudem gibt es im Bereich der industriellen Bus-Kommunikation Mischformen, bei denen der nicht kompromittierte Sender durch einen Angreifer invalidiert wird. Diese Invalidierung geschieht durch Injektion von nicht rezessiven Bits. Damit ergibt sich eine elektrische Signaldifferenz zwischen Rx- und Tx-Leitung von „Alice“, wodurch sie protokollarisch vom Bus-Netzwerk getrennt wird. Dieser Angriff ist technologisch schwieriger, verhindert aber einfache Validierungsmaßnahmen auf Seite nicht kompromittierter Devices. Die Spoofing-Attacke kann prinzipiell leicht abgewehrt werden, wenn der Sender seine vorgetäuschte Identität auf dem Bussystem selbst erkennt. Eine Tampering-Attacke hingegen lässt sich durch den Sender und den Empfänger ohne gemeinsame Geheimnisse praktisch nicht abwehren.

Abwehr- und Gegenmaßnahmen

Spoofing

Spoofing ist besonders schwer abzuwehren, wenn die einzige Quelle zur Legitimation eines Teilnehmers der offene Feldbus selbst ist. In diesem Fall basiert Vertrauen ausschließlich auf beobachtbaren Merkmalen wie Message IDs, MAC-Adressen oder Timing – also genau auf den Eigenschaften, die ein Angreifer imitieren kann. Da keine echte Bindung zwischen physischem Gerät und gesendeter Nachricht existiert, wird Identität zu etwas, das lediglich dargestellt und nicht verifiziert wird. Ein Angreifer muss daher nicht „einbrechen“, sondern nur korrekt nachahmen: gleiche IDs, gleiche Zykluszeiten, plausibles Verhalten. Sobald diese Imitation ausreichend genau ist, wird sie vom System als legitim akzeptiert – und genau darin liegt die strukturelle Schwäche offener Bussysteme.

Tampering

Für Tampering gilt ein ähnliches Grundproblem – allerdings mit einer wichtigen Einschränkung: Es wird deutlich einfacher abzuwehren, sobald hardwarebasierte Schutzmechanismen vorhanden sind. Ohne solche Mechanismen kann ein Angreifer Nachrichten auf dem Bus nicht nur imitieren, sondern auch gezielt verändern, ohne dass dies erkannt wird. Sobald jedoch der Kommunikationspfad selbst überwacht wird – etwa durch hardwarebasierte CRC-Prüfungen, Frame-Checks direkt im Controller oder einen Abgleich zwischen gesendetem (TX) und empfangenem (RX) Signal im Transceiver – steigt die Hürde erheblich. In diesen Fällen wird jede Manipulation auf Bit-Ebene unmittelbar sichtbar bzw. im Mindesten eine Anomalie erkannt, da das empfangene Signal nicht mehr mit dem erwarteten übereinstimmt. Tampering wird damit zu einem Problem der physikalischen Integrität des Übertragungspfads und ist technisch deutlich besser beherrschbar als Spoofing.

Zero-Trust-Prinzipien

Beide Angriffsmuster verdeutlichen die Notwendigkeit von Zero-Trust-Prinzipien. Bei diesem Sicherheitsansatz wird keine Kommunikation von vornherein als vertrauenswürdig eingestuft, auch nicht von Geräten, die vermeintlich legitime Nachrichten senden. Um solche Angriffe zu verhindern, müssen alle eingehenden Nachrichten überprüft und authentifiziert werden, bevor sie vom System akzeptiert werden. Das Zero-Trust-Prinzip setzt darauf, dass jede Kommunikationsnachricht als potenziell unsicher gilt und einer Verifikation unterzogen wird.

In der Praxis stößt dieser Ansatz jedoch schnell an Grenzen, weil dafür ein gemeinsames Geheimnis erforderlich ist. Dieses bringt mehrere grundlegende Probleme mit sich. Erstens darf das Geheimnis selbst nicht offen übertragen werden, was sichere Schlüsselaustauschmechanismen voraussetzt. Zweitens müssen in vielen Systemen Schlüssel über Herstellergrenzen hinweg geteilt oder abgestimmt werden, was organisatorisch und technisch sehr aufwendig ist. Drittens ist das gesamte Key-Management – von Provisionierung über Rotation bis hin zu Revocation – komplex und überfordert häufig insbesondere kleinere Hersteller oder Projekte mit begrenzten Ressourcen.

Intrusion Detection Systeme

Eine pragmatische Ergänzung zu kryptographischen Maßnahmen sind daher Intrusion Detection Systeme, die ohne Geheimnisse auskommen. Sie analysieren Kommunikationsmuster, Timing, Frequenzen und Sequenzen von Nachrichten und erkennen Abweichungen vom erwarteten Verhalten. Solche kryptografielosen Verfahren können Spoofing oder Anomalien nicht verhindern, aber zuverlässig detektieren. Der entscheidende Punkt ist die Reaktion: Wird ein Angriff erkannt, muss das System in einen definierten Safe State übergehen. Damit wird nicht das Eindringen verhindert, aber die Auswirkung kontrolliert – was in vielen sicherheitskritischen Anwendungen der entscheidende Unterschied ist.

Fazit

Ein offener Feldbus bleibt aus Security-Sicht grundsätzlich schwierig zu beherrschen. Die Architektur ist nicht darauf ausgelegt, eine durchgängige Chain of Trust abzubilden – Vertrauen entsteht implizit durch Teilnahme am Bus, nicht durch verifizierte Identität. Je nach eingesetztem Schutzniveau kann diese Kette partiell aufgebaut werden (z. B. durch Authentifizierung, Trust Anchors oder Secure Boot), aber selten vollständig über alle Teilnehmer und Hersteller hinweg.

In der Praxis bedeutet das: Es gibt kein „sicheres“ offenes Bussystem und keinen sicheren Feldbustandard, sondern nur unterschiedliche Grade an Absicherung.

Wo kryptographische Maßnahmen nicht konsequent umgesetzt werden können, bleibt immer ein Rest an Angriffsfläche bestehen – insbesondere für Spoofing. Entscheidend ist daher ein realistischer Ansatz: Risikoanalyse, Kombination aus präventiven Maßnahmen, Detektion und definierten Safe States. Sicherheit entsteht hier nicht durch ein einzelnes Konzept, sondern durch abgestufte Kontrolle entlang der gesamten Kommunikation.