Tampering beschreibt die unautorisierte Manipulation von Systemen, Daten oder laufenden Kommunikationsvorgängen. Tampering ist ein Angriff auf Bussysteme und Peripherie und daher im Kontext Embedded Cyber Security relevant. Im Embedded-Umfeld betrifft dies nicht nur Software oder gespeicherte Inhalte, sondern häufig auch die Kommunikation zwischen Steuergeräten, Sensoren, Aktoren und vernetzten Subsystemen. Da viele Funktionen direkt von einem fehlerfreien Datenaustausch abhängen, kann bereits ein gezielter Eingriff erhebliche Auswirkungen auf das Gesamtsystem haben.

Inhalt

Technischer Hintergrund vom Tampering

Embedded-Systeme arbeiten in zahlreichen Anwendungen verteilt. Einzelne Komponenten tauschen fortlaufend Statusinformationen, Messwerte, Steuerbefehle oder Diagnoseinformationen aus. Wird diese Kommunikation gestört oder manipuliert, entstehen nicht nur Datenfehler, sondern auch Verzögerungen, Fehlzustände oder Funktionsausfälle.

Tampering kann an unterschiedlichen Stellen stattfinden. Möglich sind Eingriffe in Firmware, Konfigurationsdaten oder Speicherinhalte. Besonders relevant ist jedoch die Manipulation während der Übertragung selbst. Dabei wird nicht zwingend der eigentliche Nutzdatenwert verändert. Bereits das gezielte Stören eines gültigen Kommunikationsablaufs kann ausreichen, um Nachrichten unbrauchbar zu machen.

Beispiel CAN Bus

Ein typisches Beispiel dafür ist der CAN Bus. Dieses Bussystem wird breit in Industrie, Automotive, Nutzfahrzeugen, Wehrtechnik und Maschinenbau eingesetzt. Mehrere Teilnehmer nutzen eine gemeinsame Leitung und kommunizieren nach festen Protokollregeln. Wer physischen Zugriff auf den Bus besitzt und das Timing beherrscht, kann in eine laufende Übertragung eingreifen.

Wird während einer legitimen CAN-Nachricht an einer kritischen Stelle dominant auf die Leitung geschaltet, erkennen andere Teilnehmer einen Protokollfehler. Die Nachricht wird verworfen und muss erneut übertragen werden. Wiederholen sich solche Eingriffe, steigen Fehlerzähler in den Steuergeräten an, Teilnehmer wechseln in eingeschränkte Betriebszustände und die Stabilität des Netzwerks nimmt ab. Der eigentliche Payload kann dabei unverändert bleiben. Manipuliert wird der Ablauf der Kommunikation.

Experimenteller Setup

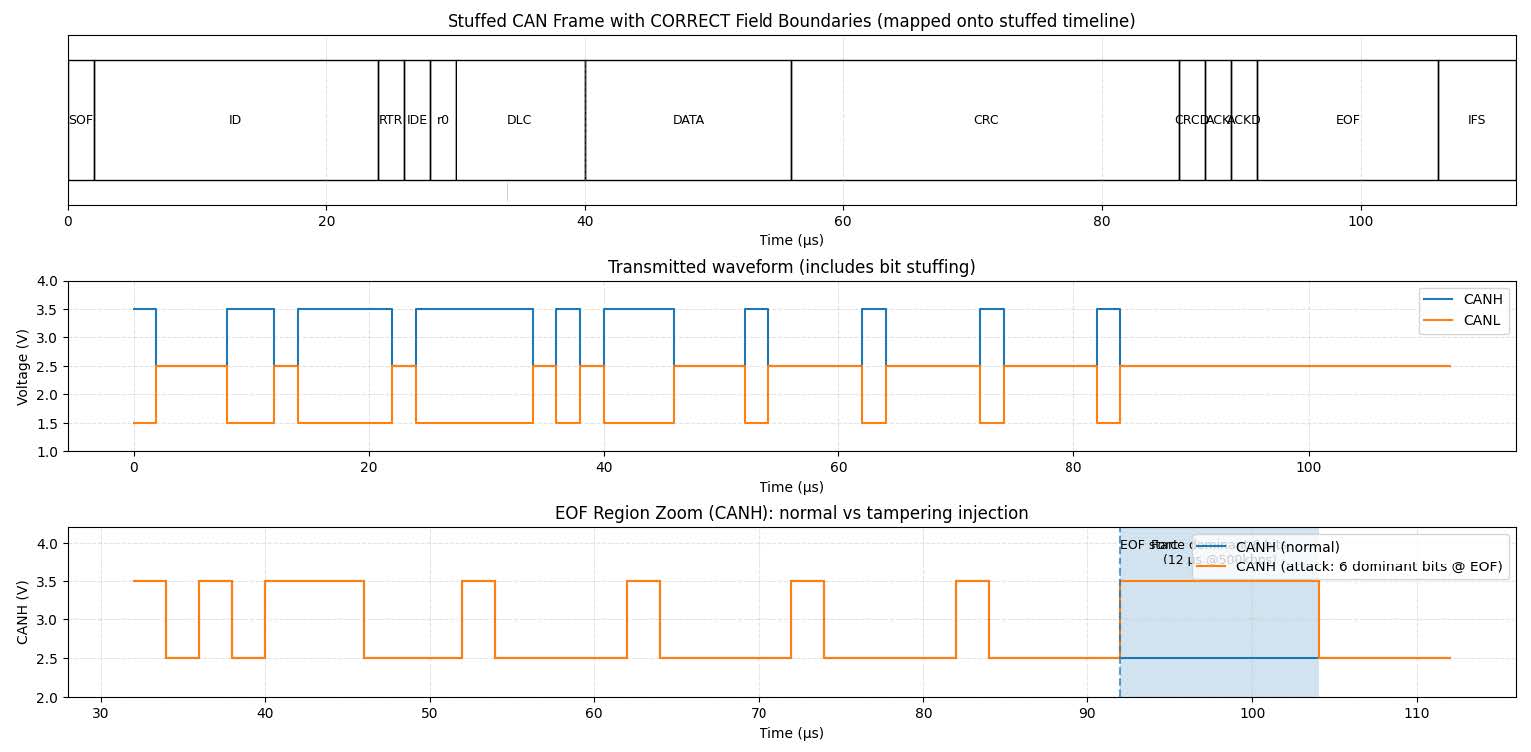

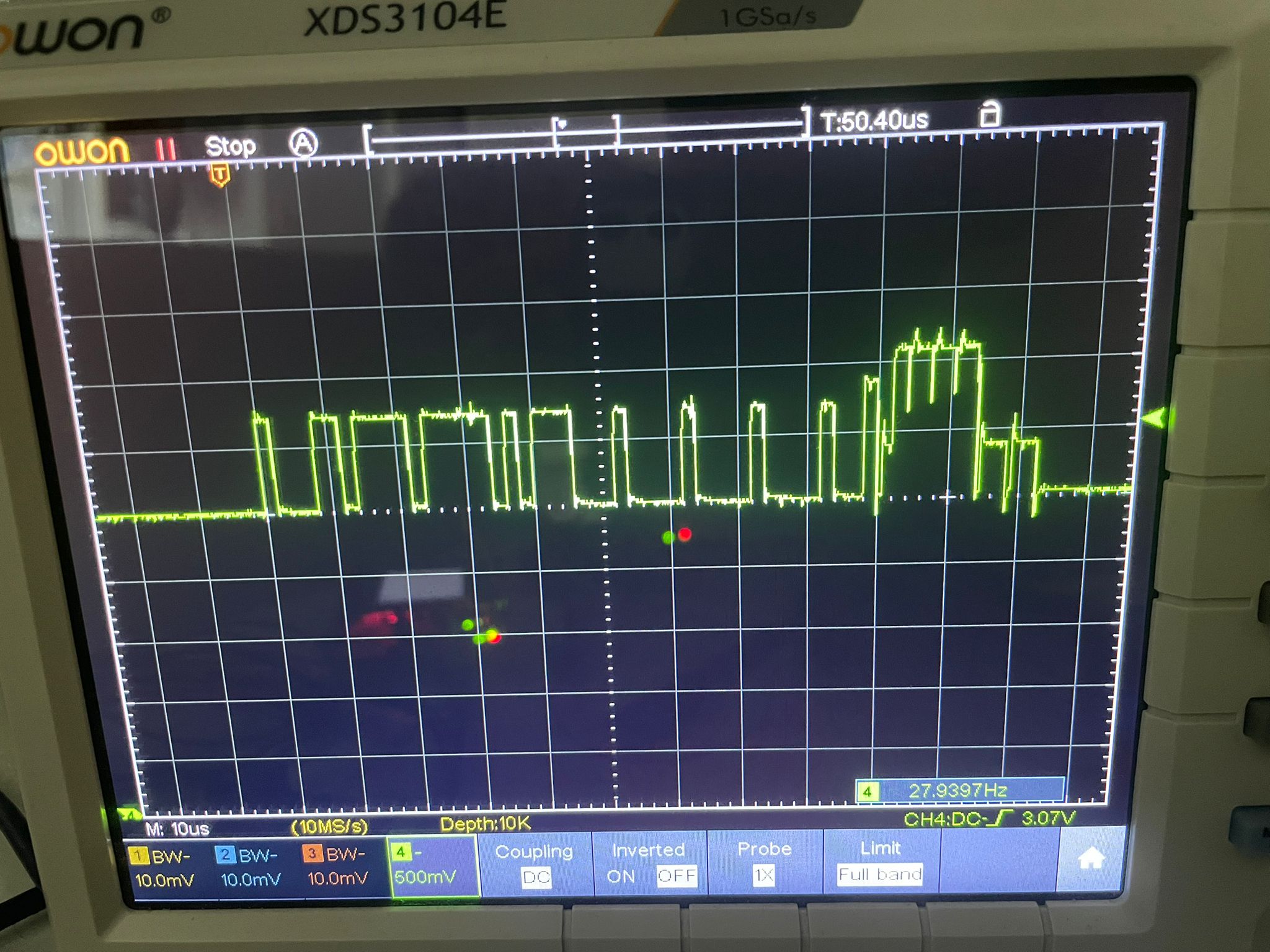

Tampering kann gu an einem experimentellen Aufbau erklärt werden. Der experimentelle Aufbau besteht aus einem legitimen CAN-Knoten, einem Intruder-Knoten und einem gemeinsamen CAN-Bus. Der legitime Knoten sendet periodisch gültige CAN-Frames mit einer höheren Arbitration ID. Diese Nachrichten bilden den normalen Busverkehr und dienen als Ziel der Manipulation.

Der Intruder-Knoten ist anders aufgebaut als ein regulärer CAN-Teilnehmer. Er verwendet nicht seinen CAN-Controller zur Erzeugung gültiger CAN-Frames, sondern umgeht die CAN-Peripherie. Stattdessen greift er über GPIO-Pins direkt auf die Busansteuerung zu. Dadurch kann er zu exakt definierten Zeitpunkten dominante Bits auf den Bus legen.

Der Angriff basiert auf einer zeitlichen Synchronisation mit der laufenden Übertragung. Sobald der Intruder den Start of Frame erkennt, nutzt er diesen Zeitpunkt als Referenz. Anschließend wartet er den berechneten Offset bis zum End-of-Frame-Feld ab. Dort injiziert er dominante Bits auf den Bus.

Da das EOF-Feld im CAN-Protokoll aus rezessiven Bits bestehen muss, führt dieser Eingriff zu einem Protokollfehler. Die laufende Nachricht wird dadurch nicht inhaltlich verändert, sondern ungültig gemacht. Ziel des Aufbaus ist es, zu zeigen, dass ein Angreifer mit direktem Zugriff auf die physikalische Ebene eine gültige CAN-Übertragung während der Aussendung gezielt beschädigen kann.

Folgen von Tampering

Für Embedded-Systeme ist das besonders kritisch, weil viele Funktionen zeitabhängig arbeiten. Verzögerte Telegramme, ausbleibende Rückmeldungen oder gestörte Synchronisation können Steuerketten unterbrechen. In verteilten Architekturen betrifft dies oft nicht nur ein einzelnes Steuergerät, sondern mehrere abhängige Funktionen gleichzeitig.

Schutz gegen Tampering beginnt daher nicht erst bei der Software. Wichtig sind kontrollierter physischer Zugriff auf interne Bussysteme, abgesicherte Service- und Debug-Schnittstellen, saubere Netzsegmentierung sowie Gateways zwischen unterschiedlichen Kommunikationszonen. Ergänzend kommen Überwachungsmechanismen für Kommunikationsfehler, Integritätsprüfungen auf höheren Protokollebenen und abgesicherte Firmware-Prozesse wie Secure Boot hinzu.

Gerade ältere Feldbusse wurden ursprünglich nicht für heutige Bedrohungsszenarien entwickelt. Deshalb muss Security häufig durch Systemarchitektur, Härtung und zusätzliche Schutzmechanismen ergänzt werden.

Gegenmaßnahmen

Hardware-basierte Gegenmaßnahmen

Tampering lässt sich nur wirksam eindämmen, wenn ein System nicht blind davon ausgeht, dass gesendete Daten unverändert beim Empfänger ankommen. Entscheidend ist daher die kontinuierliche Überwachung der tatsächlichen Kommunikation.

Ein zentrales Prinzip ist der Abgleich von TX und RX. Das lokal ausgegebene Sendesignal wird dabei mit dem real auf dem Bus empfangenen Signal verglichen. Stimmen beide Signale nicht überein, deutet dies auf Kollisionen, physikalische Störungen oder gezielte Manipulationen hin. Gerade bei Shared-Medium-Bussen wie dem CAN bus ist diese Gegenprüfung ein wirksamer Ansatz, da externe Teilnehmer aktiv in den Signalverlauf eingreifen können.

Ergänzend erhöhen Integritätsmechanismen die Erkennungswahrscheinlichkeit. Dazu gehören CRC-Prüfungen, Sequenzzähler, Authentifizierungscodes oder vergleichbare Schutzmechanismen. Besonders wirksam ist eine hardwarenahe Umsetzung, da Manipulationen früh erkannt werden und nicht erst in höheren Software-Schichten auffallen. Ein robuster Hardware-CRC-Schutz kann Veränderungen während der Übertragung zuverlässig sichtbar machen.

In der Praxis ist jedoch zu berücksichtigen, dass zusätzliche Überwachung und Sicherheitslogik Kosten, Entwicklungsaufwand, Latenz und Komplexität erhöhen. Separate Security-Transceiver, zusätzliche Controller-Funktionen oder proprietäre Schutzmechanismen sind nicht in jedem Produkt wirtschaftlich sinnvoll.

Deshalb sollte Tampering-Schutz möglichst protokoll-intrinsisch umgesetzt werden. Sicherheitsmechanismen, die direkt Bestandteil des Kommunikationsstandards sind, skalieren deutlich besser als nachträglich ergänzte Einzellösungen. Beispiele sind integrierte Authentifizierung, stärkere Frame-Integrität, definierte Fehlerreaktionen oder sichere Zustandsmodelle.

Das Problem dabei: Nicht alle industriell etablierten Protokolle wurden mit heutigen Bedrohungsszenarien entwickelt. Viele klassische Feldbusse priorisieren Echtzeitverhalten, Einfachheit und geringe Kosten, nicht jedoch Security. Entsprechend fehlen native Mechanismen gegen gezielte Manipulation.

Anwendungsbeispiel CAN Bus

Tampering kann jedoch gezielt eingedämmt werden, wenn nicht nur das Protokoll, sondern auch die physikalische Signalebene überwacht wird. Eine wirksame Maßnahme sind Security-Transceiver, die das lokale Sende- und Empfangssignal permanent miteinander vergleichen.

Ein Beispiel dafür ist die NXP TJA115x-Baureihe. Während ein legitimer Host sendet, überwacht der Transceiver, ob das tatsächlich empfangene Bussignal dem lokal ausgegebenen TX-Signal entspricht. Werden Bits auf dem Bus durch einen externen Teilnehmer verändert oder überlagert, erkennt der Transceiver die Abweichung zwischen TX und RX.

Besonders relevant ist dies im Zustand Error Passive. Nach klassischem CAN-Verhalten können Manipulationen in diesem Zustand unter bestimmten Umständen stattfinden, ohne dass ein aktiver Error Frame ausgelöst wird. Dadurch entstehen Sicherheitslücken für gezieltes Tampering. Ein Security-Transceiver kann diese Lücke schließen, indem er unabhängig vom Controller eine unzulässige Signalabweichung erkennt und selbst Schutzmaßnahmen einleitet.

Je nach Implementierung können dazu das Blockieren weiterer Übertragungen, das Setzen eines Fehlersignals, das Trennen des Knotens vom Bus oder das Melden eines Security Events an den Host gehören. Dadurch wird Tampering nicht vollständig unmöglich, aber im Mindesten schneller detektierbar.

Zusammenfassung

Tampering zeigt, dass ein Embedded-System nicht erst durch das Verändern von Daten kompromittiert wird. Schon der gezielte Eingriff in eine laufende Kommunikation kann reichen, um Funktionen zu stören und die Verfügbarkeit eines Systems zu reduzieren. Der Schutz der Kommunikationsintegrität ist deshalb ein zentraler Bestandteil moderner Embedded-Security.

Zurück zum Glossar